SOC Service

Sämtliche Fäden der Cyber Security: Zuverlässig geschützt

360-Grad-Schutz für IT und OT

Mit unserem ISO 27’001 und ISO 9001 zertifizierten IT/OT Security Operations Center, kurz IT/OT SOC, unterstützen wir Sie von der Konzeption, über die Implementierung und dem Einsatz bishin zum laufenden Betrieb Ihres Security Operations Centers.

Unsere Plattform ist hierbei das Herzstück, welches uns einen an Ihre Anforderungen angepassten Einsatz erlaubt. Ständige Updates, integrierte Threat Intelligence und laufende Verbesserungen sind selbstverständlich für uns. Von Big Data Analyse bis zu massgeschneidertem Reporting im Kunden-Dashboard. Alles immer State-of-the-Art und nach dem bewährten Axians Schema der Erkennung und Bewertung von Security Incidents. Was unseren Service einzigartig macht, ist das zentralisierte Cyber Risk Management, bei dem die Informationen aller Systeme und Dienste zusammenlaufen.

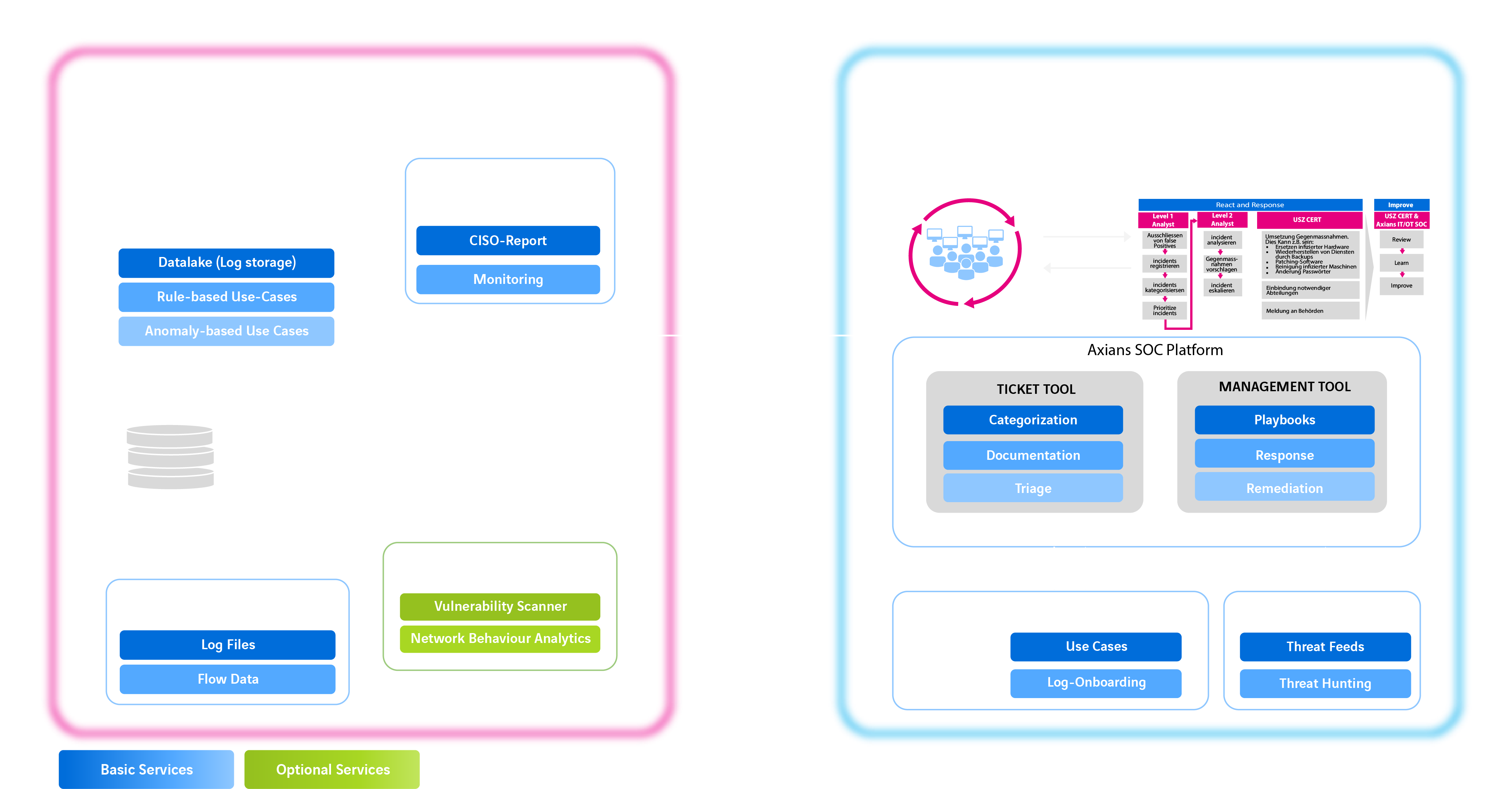

IT/OT SOC im Detail

Unser Basis IT/OT SOC Service beinhaltet folgende Leistungen:

Da jedes Unternehmen individuell ist und die Anforderungen stetig wachsen, haben Sie die Möglichkeit, unsere optionalen Services zuzubuchen:

Network Behaviour Analytics (NBA) ist ein integraler Bestandteil unserer IT/OT-SOC-Plattform und ermöglicht die Erkennung von gefährlicher Malware, Anomalien und anderen Risiken im Netzwerkverkehr auf Basis von signatur- und verhaltensbasierten Detection Engines. Der Netzwerkverkehr aus und ins Internet wird in Echtzeit analysiert, um verdächtige Muster und Anomalien wie z. B. Malware, Command and Control Server, Bots, Spyware, Drive-by Sources, DDoS Ziele und Quellen zu erkennen.

Angreifer folgen einem sich wiederholenden Muster; sie bevorzugen leichte Ziele. Schutzmassnahmen sollten daher darauf ausgerichtet sein, die eigene digitale Resilienz zu verbessern oder auf einem hohen Niveau zu halten. Dazu setzen wir auf einen Vulnerability Scanner, der als optimale Ergänzung zu unseren SOC Services in unseren Security-Incident-Management-Prozess integriert ist. Axians Vulnerability Management und Compliance Service (VMC) bietet Identifikation, Bewertung und Behebung von (technischen) Infrastrukturschwachstellen. Axians bietet Ihnen einen 360-Grad-VMC-Service. Wir kümmern uns um die Planung und das Architekturdesign, die Implementierung, die Integration in die Kundeninfrastruktur sowie um das operative Management von Scanning, Reporting, Automatisierung und Integration und beraten Sie bei der Behebung.

Unter Penetrationstests versteht man die Überprüfung der Sicherheit möglichst vieler Systemkomponenten und Anwendungen eines Unternehmens mit Methoden, die ein Angreifer (Hacker) verwenden würde, um unbefugt in das System einzudringen.

Regelmässig durchgeführte Penetrationstests sind ideal, um Schwachstellen aufzudecken, von deren Existenz Sie nicht einmal etwas geahnt haben. Sie können Ihre eigene Verwundbarkeit validieren und die Cyber-Resilienz Ihres Unternehmens effektiv erhöhen. Um das eigene Netzwerk konsequent zu testen, gibt es die Möglichkeit, kontrollierte Angriffe automatisiert durchzuführen – dieser Ansatz ist effizienter und auch deutlich kostengünstiger. Wir alle sind uns der Ransomware bewusst, aber wie sicher sind Sie, dass Ihr Unternehmen auf Ransomware vorbereitet ist?

Axians setzt dabei auf eine führende Technologie von Pentera für vollautomatisiertes und kontinuierliches Pentesting. Durch die Automatisierung können tausende von Angriffsaktivitäten pro Tag durchgeführt werden.

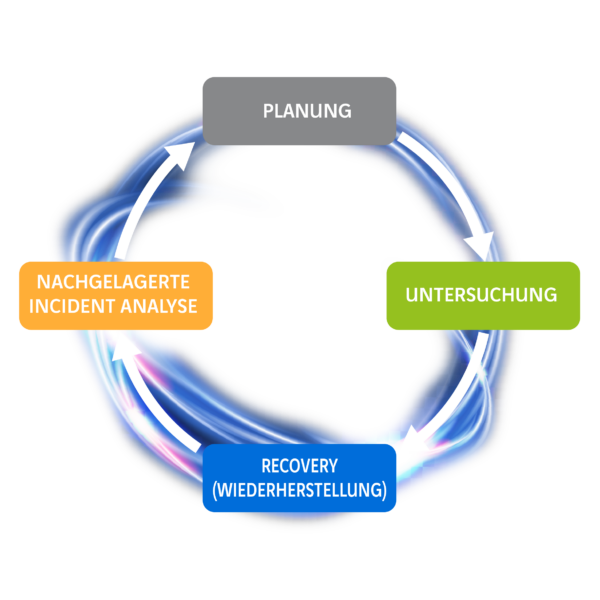

Der Axians Incident Response Service (IR) kümmert sich um tiefergehende Analysen bei kritischen Cyber-Vorfällen. Idealerweise können dabei Informationen aus einem vorgelagerten SOC Service einbezogen werden, um auf vollständige Log-Daten zurückzugreifen. Unser erfahrenen Expert:innen unterstützen Sie bei der Vorbereitung auf einen Cyberangriff und entwickelt gemeinsam mit Ihnen einen Response-Plan für die raschmöglichste Rückkehr zum operativen Betrieb.

Ihre Vorteile mit unserem IT/OT SOC

IT/OT SOC: Merkmale, die überzeugen

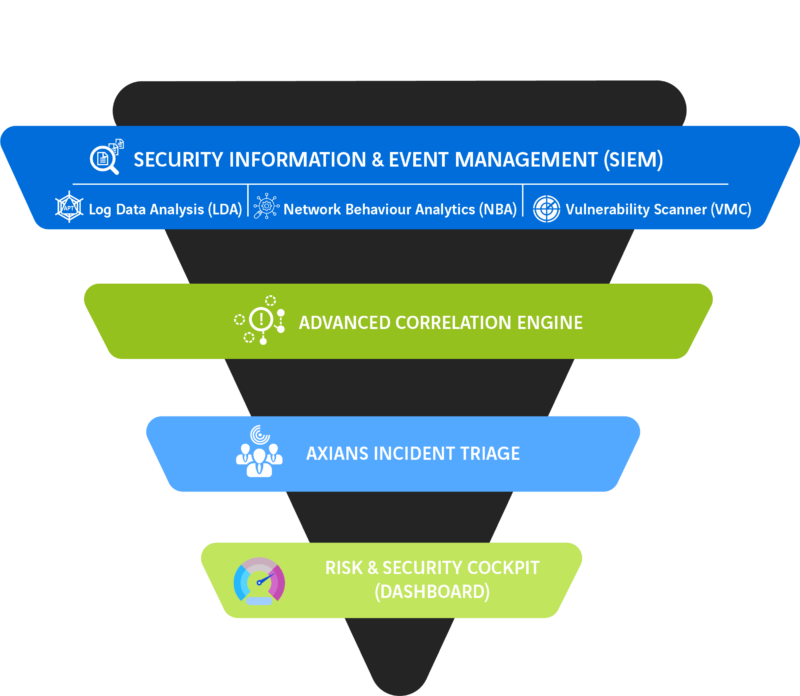

Das Herzstück unserer IT/OT-SOC Plattform besteht aus 6 Systemebenen. Die Basis bilden verschiedene Module zur Risikoerkennung (z.B. SIEM), die die Daten aus dem Kundensystem verarbeiten. Die gesammelten Daten werden dann in der Correlation Engine weiterverarbeitet und für die Analyse aufbereitet und mit zusätzlichen Informationen ergänzt. Die aufbereiteten Daten werden dann vom Axians Cyber Security Team nochmals überprüft und ausgewertet.

Technologiestack: Massgeschneidert, schnell und präzise

Die IT/OT-SOC-Services von Axians basieren auf einer kompletten SOC-Plattform, die weit über die Möglichkeiten einer SIEM-Lösung hinausgeht. Das SIEM ist nur eines von vielen wichtigen Tools in unserem Technologie-Stack. Durch den Einsatz einer hochintegrierten Plattform kann Axians Cyber-Vorfälle effizienter erkennen, bearbeiten und mitigieren.

Unsere Plattform ermöglicht es unseren Kunden auch, direkt mit dem SOC auf der Live-Plattform zu kommunizieren, um kritische Fälle zu bearbeiten und einen direkten Einblick in die Ereignisse zu erhalten.

Was der Dienst bietet:

- Schnelle, präzise Erkennung von Bedrohungen

- Massgeschneiderte Use Cases, Dashboards und Berichte

- Einheitliches und zentralisiertes Security Risk Management

- Erkennung von sicherheitsrelevanten Mustern (TTPs)

- Erweiterte Korrelationsfunktionen, Analysen und Berichte

IT/OT SOC: Wichtige Merkmale, die überzeugen

Was unseren Service einzigartig macht, ist das zentralisierte Cyber Risk Management, bei dem die Informationen aller Systeme und Dienste zusammenlaufen. Auf der Grundlage der Informationen der einzelnen Module führt die Correlation Engine eine automatisierte umfassende Risikoerkennung durch, die durch maschinelles Lernen unterstützt wird. Durch Mapping von Use Cases aus der Risikoerkennung zu Geschäftsprozessen werden IT-Risiken durch die Integration von Informationen aus allen vorhandenen Modulen erkannt und bewertet.

Darüber hinaus ist ein übersichtliches Reporting und Dashboard einer der Kernbestandteile unseres Services. Übersichtliche Berichte helfen Ihnen immer alle Informationen zu Sicherheitsvorfällen und deren zugehörigen KPIs im Blick zu behalten. Hierbei unterscheiden wir in zwei verschiedene Reports, welche wir Ihnen zur Verfügung stellen: Dem CISO-Report, welchen wir mit Ihnen in regelmässigen Abständen durchsprechen und dem Risk & Security Cockpit, über welches Sie live direkt alle aktuellen wichtigen Security-Informationen einsehen können.

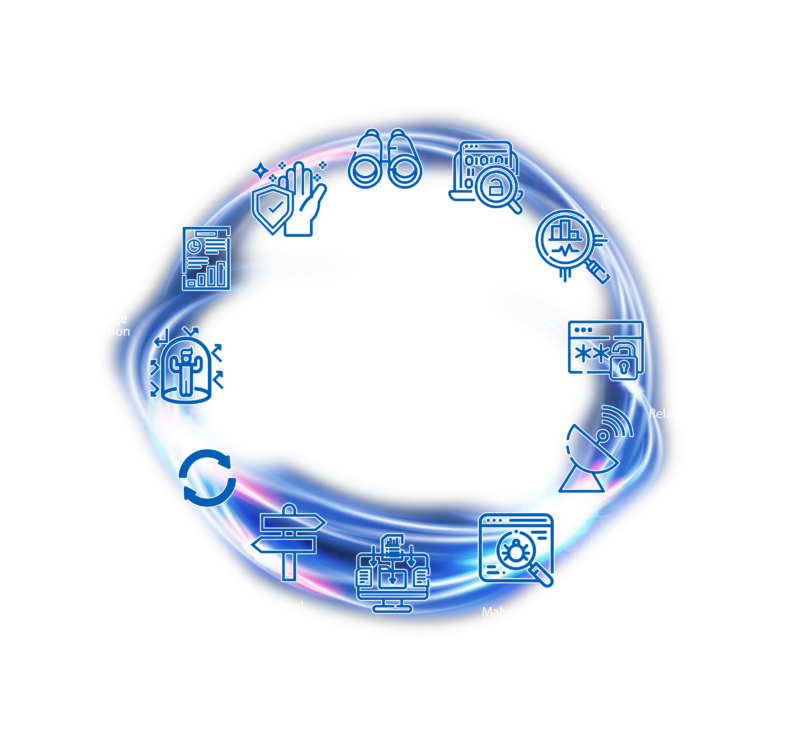

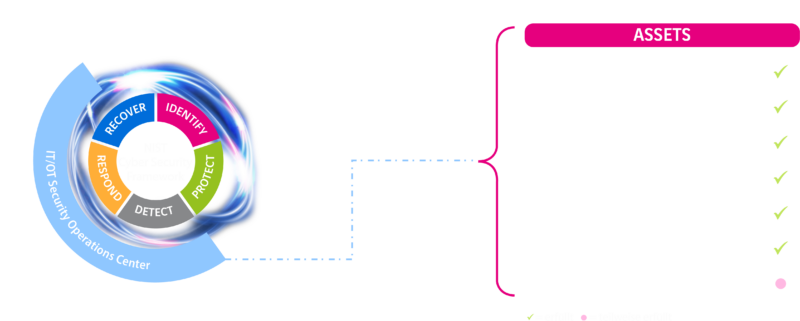

Wir haben unsere Cybersicherheitsdienste mit dem NIST Framework abgestimmt. Dieses definiert die 5 Verantwortungsbereiche. Identifizieren, Schützen, Erkennen, Reagieren und Wiederherstellen. Diese Darstellung verdeutlicht, welche Aufgaben vom SOC Service abgedeckt werden. Ebenso können Sie sehen, welche Unternehmensressourcen pro Service berücksichtigt werden.

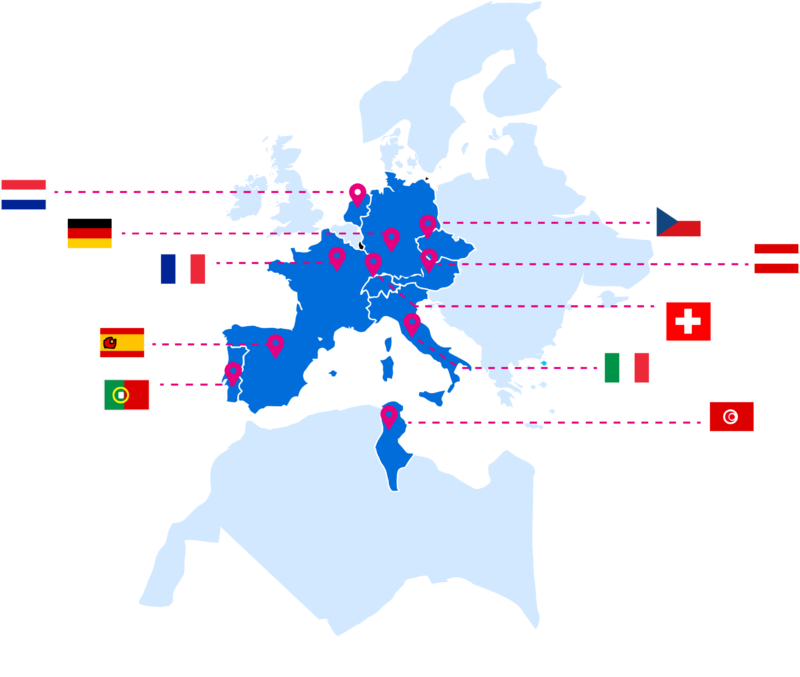

Axians betreibt 10 SOCs in EMEA mit mehr als 110 Cyber Security Expert:innen in diesem Bereich. Jedes SOC ist auf die Bedürfnisse der Kunden des jeweiligen Landes zugeschnitten, in dem es tätig ist. Neben dem Austausch von Informationen über Bedrohungen pflegt Axians eine Community, in der sich alle SOC-Manager regelmässig treffen und ihre Erfahrungen, bewährte Verfahren, Herausforderungen und Möglichkeiten zur Weiterentwicklung ihrer Mitarbeiter austauschen, um die Qualität der Dienstleistungen permanent auf dem höchsten Stand zu halten.

Cyber-Angriffe machen vor Ländergrenzen nicht Halt. Daher tauschen sich alle 10 Security Operations Center der Axians in EMEA untereinander aus, um stets über neuartige Angriffe informiert zu sein und von Erfahrungen gegenseitig zu profitieren. Trotzdem müssen sensible Daten aus Datenschutzgründen im Land bleiben. Daher hat Axians in das neue Schweizer IT/OT Security Operations Center im uptownBasel investiert.

Wir teilen nicht nur Threat Intelligence mit unserem eigenen Netzwerk, sondern nehmen auch an bekannten Initiativen zum Austausch von IoC (Indicator of Compromises) teil.